I suoi ricercatori ESET scoperto una campagna con otto milioni di download adware, che esisteva in Google Play per circa un anno.

Η la famiglia di malware viene rilevata come Android / AdDisplay.Ashas di ESET. Il team di ricercatori è riuscito a individuare lo sviluppatore di malware e scoprire altre applicazioni piene di adware.

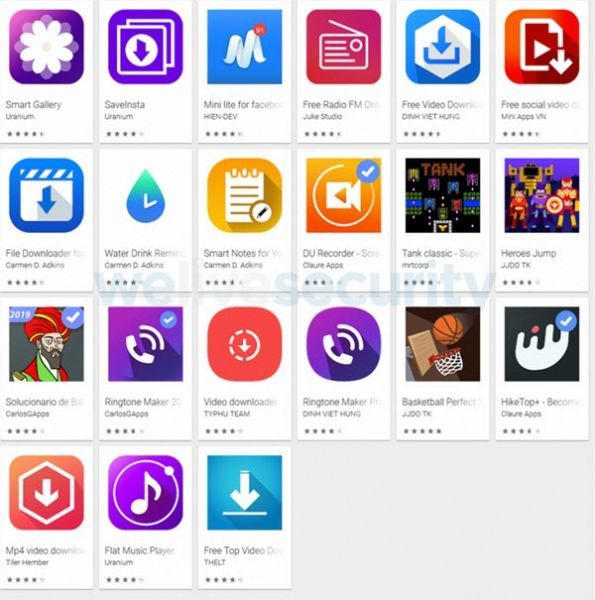

«Abbiamo trovato 42 applicazioni Google Play in questa campagna adware, 21 delle quali erano ancora in negozio al momento della scoperta. Il team di sicurezza di Google li ha rimossi tutti in base al nostro rapporto. Tuttavia, sono ancora disponibili negli store di applicazioni di terze partiDice Lukáš ftefanko, ricercatore di malware ESET.

Le applicazioni agiscono come adware e allo stesso tempo offrono le funzionalità che promettono: download di video, giochi e radio, tra le altre. "La funzionalità dell'adware è la stessa in tutte le applicazioni che abbiamo analizzato", afferma Štefanko.

Le applicazioni utilizzano diversi trucchi per installarsi sui dispositivi degli utenti rimanendo invisibili: cercano il motore di test di sicurezza di Google Play, ritardano la visualizzazione degli annunci per molto tempo dopo che il dispositivo è stato sbloccato e nascondono le icone durante la creazione di scorciatoie per loro.

Gli annunci adware vengono visualizzati a schermo intero. Se l'utente vuole controllare quale applicazione è responsabile della visualizzazione dell'annuncio, l'applicazione imita Facebook o Google. «L'adware copia queste due applicazioni per farle sembrare autentiche e non sospette, quindi rimane sul dispositivo il più a lungo possibile", spiega Stefanko.

Un altro fatto interessante è che la famiglia di adware Ashas ha nascosto la sua password sotto il nome del pacchetto com.google.xxx. "Sembra essere un vero servizio di Google, quindi può sfuggire al controllo. "Volendo risparmiare risorse, alcuni crawler e sandbox possono inserire nella whitelist tali nomi di pacchetti", spiega Štefanko.

Durante l'analisi delle applicazioni, i ricercatori di ESET hanno scoperto che lo sviluppatore ha lasciato molte tracce. Utilizzando informazioni open source, lo hanno localizzato e hanno identificato che era il proprietario del server C&C e che era responsabile della campagna. Štefanko osserva che "l'identità dello sviluppatore è venuta alla luce mentre stavamo cercando ulteriori programmi e campagne dannose"

Sebbene l'adware non sia dannoso come altre forme di malware, il fatto che possa facilmente penetrare nell'App Store Android ufficiale è preoccupante. "Gli utenti dovrebbero proteggere i propri dispositivi seguendo i principi di base della sicurezza informatica e utilizzando una soluzione di sicurezza affidabile", consiglia ESET Štefanko.

[l'id_gruppo_di_annunci = ”966 ″]